インフラエンジニアの業務において、サーバーの構成管理をコード化する「IaC(Infrastructure as Code)」は今や必須のスキルです。当ブログ「LINUX工房」でも、以前『Ansible講座』や『Ansible応用講座』を通じて、変数、ロール、動的インベントリ、ループ処理などを用いた実践的なインフラ自動化手法を詳細に解説してきました。

しかし、本番環境の要件が複雑になるにつれて、何百行にも及ぶYAMLファイルをゼロから手書きするのは非常に骨の折れる作業です。インデントのわずかなズレによる構文エラーや、バージョンアップに伴うモジュールの仕様変更(Deprecation Warning)によるエラーに悩まされた経験は、Ansibleを触るエンジニアなら誰にでもあるでしょう。さらに、公式ドキュメントから正しいモジュール(FQCN)を探し出すだけでも多大な時間を消費します。

本連載「Linuxエンジニアのための生成AI」第3回となる今回は、生成AI(特にコード生成に特化したLLM)を活用して、高品質で冪等性の高いAnsible Playbookを瞬時に自動生成するプロンプトエンジニアリングと、AIが書いたコードの「ハルシネーション(もっともらしい嘘)」を見抜き、安全に本番環境へ適用するための静的解析および隔離環境でのテスト手法について、プロのインフラエンジニアの視点から圧倒的な情報量で徹底解説します。

📚 関連シリーズのアーカイブ

リナックス先生!以前のAnsible講座のおかげで自動化の基礎は分かったんですが、新しいミドルウェアを導入するたびに、公式ドキュメントのモジュール一覧を睨みながらYAMLを書くのが正直しんどいです。スペースの数(インデント)を間違えてSyntax Errorになるのも日常茶飯事で……。これもAIに任せられるんですか?

コウ君、AnsibleのYAML作成こそ、生成AIが最も得意とする領域よ。AIは厳格なフォーマットを崩さないし、マイナーなモジュールの使い方も大量のGitHubリポジトリから学習しているからね。でも、「Apacheを入れて」と雑に指示するだけじゃダメ。プロのインフラエンジニアが使う「AIを一流のAnsible職人に育てるためのプロンプト」を今日は伝授するわ!

目次

1. なぜ生成AIはAnsible(IaC)のコード生成に最適なのか?

BashスクリプトやPythonなど、手続き型(Imperative)プログラミング言語のコード生成にもAIは有用ですが、Ansible Playbook(YAML形式)のようなIaCの生成において、AIはその真価を最も発揮します。これにはアーキテクチャ上の明確な理由があります。

1-1. 宣言的(Declarative)なコードとAIの親和性

Ansibleは「どうやって構築するか(How)」という具体的な手順を上から順に記述するのではなく、「最終的にサーバーがどういう状態になってほしいか(What)」を記述する宣言的(Declarative)な構成管理ツールです。

手続き型のシェルスクリプトをAIに書かせる場合、AIはOSのマイナーバージョンの違いによるコマンドの挙動の差異や、パッケージマネージャーの非互換性をすべて正確に考慮してロジック(if文や例外処理)を組む必要があり、ここで「ハルシネーション(もっともらしいエラーコード)」が発生しやすくなります。例えば sed コマンドの正規表現方言の違いなどが典型的なバグの温床です。

一方、Ansibleでは生成AIに対して「AlmaLinux 9にNginxがインストールされ、自動起動が有効になっており、firewalldで80番ポートが開いている状態にして」と自然言語で「ゴール(What)」を伝えると、AIは膨大な学習データの中から最適なネイティブモジュール(ansible.builtin.dnf, ansible.builtin.systemd, ansible.posix.firewalld)を選択し、その状態を実現するためのYAMLコードを正確にマッピングしてくれます。内部的な実行ロジックはAnsibleのPythonモジュール側で安全に吸収されているため、AIが生成したコードがそのまま実環境で冪等性(何度実行しても同じ結果になる性質)を保ったまま動作する確率が極めて高いのです。

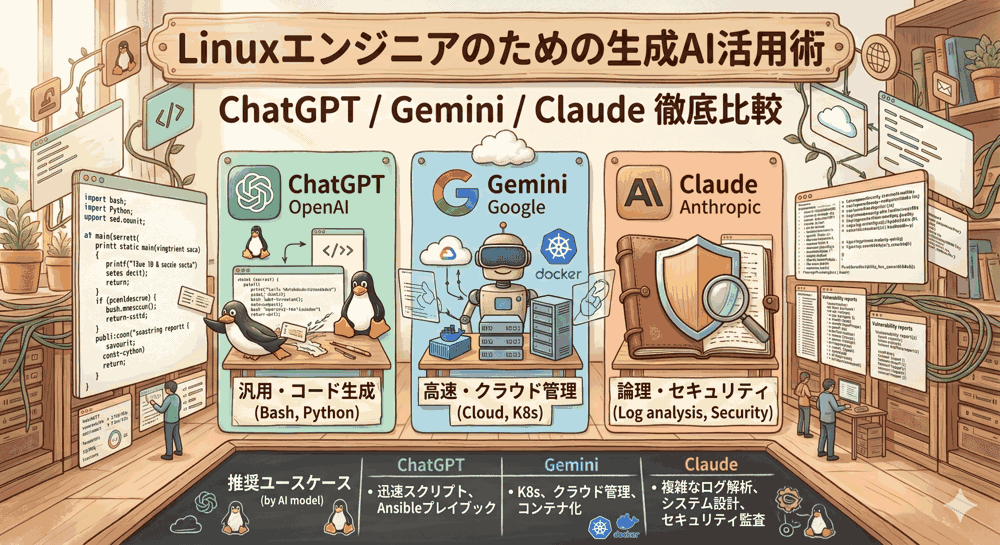

1-2. Ansibleコード生成における三大AIモデルの比較と評価

IaCのコード生成においては、モデルごとに明確な適性の差があります。特にインフラのコードは「1文字のインデントミスで全サーバーの設定が破壊される」あるいは「セキュリティホールを生む」可能性があるため、論理的推論力とコードの正確性が最も重視されます。

| AIモデル | Ansible生成の適性 | インフラエンジニア視点での特徴と注意点 |

|---|---|---|

| Claude 3.5 Sonnet (Anthropic) |

◎ 最高峰 | Ansibleの最新ベストプラクティス(FQCNの使用、commandモジュールの回避とネイティブモジュールの優先、冪等性の確保)を最も深く理解しています。実務でそのまま動く、構造化された美しいコードを出力する確率が極めて高いです。 |

| ChatGPT (GPT-4o) (OpenAI) |

〇 優秀 | 広範な知識を持ち、タスクごとの解説も丁寧です。ただし、古い記法(例: 古い yum モジュールの使用や、非FQCNの短いモジュール名の使用)を提案することが稀にあるため、「Ansible 2.10以降の記法を使用せよ」といった明示的なプロンプト制御が必要です。 |

| Gemini 1.5 Pro (Google) |

△〜〇 | 既存の巨大なPlaybookディレクトリ(group_vars、roles 群全体)をコンテキストに丸ごと読み込ませて、依存関係を維持したままリファクタリングさせる用途には最強です。ゼロからの生成では出力が冗長になりがちです。 |

⚠️ プロの結論:モデルの選定

Ansible Playbookをゼロから新規に書かせるなら、現状はClaude 3.5 Sonnetが圧倒的におすすめです。Ansibleのモダンな標準である「FQCN(Fully Qualified Collection Name: 例 ansible.builtin.dnf)」をデフォルトで使ってくれるなど、プロが書くインフラコードの作法を熟知しています。

2. 高品質なPlaybookを生成する「プロンプトエンジニアリング」

AIは「曖昧な指示」からは「曖昧で古いレガシーなコード」しか出力しません。現場で使えるレベルの堅牢なコードを生成させるためには、インフラエンジニアとしての「要件定義力」と「制約の言語化力」が試されます。

2-1. 素人のプロンプト(失敗例)とプロのプロンプト(成功例)の違い

❌ 素人のプロンプト(失敗例)

AlmaLinuxにWebサーバーを立てるAnsibleを書いて。

これでは、AIは「ApacheなのかNginxなのか」「PHPは必要なのか」「ファイアウォールの設定はいるのか」「Ansibleのバージョンは何か」を勝手に推測します。最悪の場合、現在では非推奨(Deprecated)となっているモジュールを多用し、command: systemctl restart httpd といった冪等性を破壊するアンチパターンを含む、あなたの環境では動かないコードを出力します。

⭕ プロのプロンプト(成功例)

あなたはプロのインフラ・サーバーサイドエンジニアです。 ターゲットOS「AlmaLinux 9」に対して、以下の要件を満たすAnsible Playbookを作成してください。 【要件】 1. Nginxの最新版をインストールし、自動起動を有効化する。 2. PHP-FPM (PHP 8.2) をインストールし、Nginxと連携させる。 3. firewalldでHTTP(80)とHTTPS(443)の通信を許可し、設定を永続化する。 【コーディング制約・ベストプラクティス(厳守事項)】 - モジュール名は必ずFQCN(例: `ansible.builtin.dnf`, `ansible.posix.firewalld`)を使用すること。 - 冪等性を完全に確保すること(何回実行してもシステム状態が変わらないこと)。shellモジュールやcommandモジュールの使用は極力避け、ネイティブモジュールを使用すること。 - yumモジュールは使用せず、必ずAlmaLinux 9標準の `dnf` モジュールを使用すること。 - 各タスクには、その処理の目的を示す分かりやすい `name` を日本語で具体的に記述すること。 - 変数(Variables)として分離すべき箇所(例:インストールするパッケージリストの配列、許可するポート番号など)は、タスク内にハードコードせず、必ず `vars` セクションにリストとして定義し、タスク側で `loop` を用いて呼び出すこと。 - 出力はYAMLコードのみとし、マークダウンのコードブロック形式で出力すること。

ポイントは「コーディング制約」を明密に指示することよ。特にRed Hat系OSでは yum ではなく dnf を使うこと、そしてAnsibleのモダンな標準である「FQCN」を強制することで、実行時の非推奨警告(Deprecation Warning)が一切出ない、メンテナンス性の高い綺麗なコードになるわ。

2-2. 現場で使える実践的プロンプト・テンプレート

上記の成功例を汎用的に使い回せるよう、社内やチーム内でテンプレート化しておくのが「LINUX工房」流のスマートな働き方です。このプロンプトテンプレートを共有することで、ジュニアエンジニアがAIに指示しても、シニアエンジニアがレビューしやすい「コーディング規約に沿った属人化しないPlaybook」が生成されます。変数(Variables)への切り出しを強制しているため、将来的にこのPlaybookを複数のRole(ロール)に分割・リファクタリングする際の手間も大幅に削減されます。

2-3. AlmaLinux 9向け:Nginx + PHP-FPM環境構築コードの出力例と解説

上記の「プロのプロンプト」をClaude 3.5 Sonnetに入力した場合、以下のような高品質で、そのまま実運用に耐えうる実用的なYAMLが出力されます。

---

- name: AlmaLinux 9 NginxおよびPHP-FPM環境の構築と構成

hosts: webservers

become: true

gather_facts: true

vars:

web_packages:

- nginx

- php-fpm

- php-cli

- php-mysqlnd

- php-opcache

firewall_services:

- http

- https

tasks:

- name: 必要なパッケージ(Nginx, PHP-FPMおよび拡張モジュール)をインストールする

ansible.builtin.dnf:

name: "{{ web_packages }}"

state: present

update_cache: true

- name: Nginxサービスの起動とシステムブート時の自動起動の有効化

ansible.builtin.systemd:

name: nginx

state: started

enabled: true

- name: PHP-FPMサービスの起動とシステムブート時の自動起動の有効化

ansible.builtin.systemd:

name: php-fpm

state: started

enabled: true

- name: firewalldでWebトラフィック(HTTP/HTTPS)の通信を恒久的に許可する

ansible.posix.firewalld:

service: "{{ item }}"

permanent: true

state: enabled

immediate: true

loop: "{{ firewall_services }}"

おおっ!パッケージの配列やファイアウォールの許可ポートがちゃんと vars ブロックに切り出されていて、タスクの実行時には loop: "{{ firewall_services }}" のようにループ処理まで使ってくれている!これは別シリーズの『Ansible応用講座』で習ったベストプラクティスそのままですね!

3. AI生成コードの罠(ハルシネーション)を回避するテスト手法

どんなに緻密なプロンプトを使用し、優秀なAIモデルを採用したとしても、出力されたコードが100%完璧である保証はどこにもありません。AIは存在しないモジュールのパラメータ(ハルシネーション)を出力したり、意図しない権限変更を行うことがあります。AIが生成したコードを、人間が目で見るだけでなく「システム的にテスト」することが、プロのインフラ運用の絶対条件です。

3-1. ansible-lintによる静的構文解析とベストプラクティス検証

AIが出力したYAMLをファイル(例:setup_web.yml)に保存したら、ターゲットサーバーに実行する前に必ず ansible-lint を通します。これは、コードのインデント、非推奨モジュールの使用、冪等性を損なう書き方を自動でチェックしてくれる強力な静的解析ツールです。

# AlmaLinux 9(Ansibleを実行するコントロールノード側)にansible-lintをインストール sudo dnf install epel-release -y sudo dnf install ansible-lint -y # .ansible-lint 設定ファイルを作成し、チェックを厳格化 cat << 'EOF' > .ansible-lint profile: production strict: true EOF # 生成されたPlaybookのチェックを実行 ansible-lint setup_web.yml

もしLintエラーが出た場合、エンジニア自身で修正しても良いですが、そのエラーメッセージをそのままコピーしてAIに渡し、「ansible-lintで以下のエラーが出ました。Lintルールに準拠するようにコードを修正してください」と指示すれば、AIが自律的にコードをリファクタリングしてくれます。これが現代のAI駆動開発(AI-Driven Development)の基本ループです。

3-2. Dry-Run(–check –diff)による安全な状態変更の確認

構文チェックが通ったら、本番環境への影響を見極めるためにドライラン(Dry-Run)を実行します。実際のシステムの変更は行わず、「もしこのPlaybookを実行したら、ターゲットサーバーのファイルのどこがどう変更されるか(Changed)」を事前に確認します。

# ドライランの実行(変更箇所の差分も表示) ansible-playbook setup_web.yml -i inventory.ini --check --diff

ここで FAILED が出た場合、AIがOSの仕様を誤認している可能性があります(例えば、AlmaLinux 9ではパッケージ名が異なる、設定ファイルのパスが違うなど)。また、前段のタスクで作成したディレクトリに後段のタスクでファイルを配置する場合、ドライランでは前段のタスクが実際には実行されないため後段がエラーになることがあります。その場合はAIに「check_mode: no を特定のタスクに付与して」と指示して修正させます。

3-3. Moleculeを利用した隔離コンテナ環境でのテスト自動化

さらに高度な手法として、Playbookのテストを完全自動化する「Molecule」というフレームワークの導入を強く推奨します。Moleculeは、「テスト用のDocker/Podmanコンテナ(今回はAlmaLinux 9のコンテナ)を起動し、Playbookを実行し、結果が正しく反映されているか(Nginxが80番ポートでリッスンしているか等)をテストコードで確認し、最後にコンテナを破棄する」という一連の流れを完全に自動化します。

AIにPlaybookと同時にMoleculeのテストシナリオ(verify.yml)も書かせ、GitHub ActionsやGitLab CIなどのCI/CDパイプライン上で自動的にMoleculeを走らせる。テストが通ったコードだけをMainブランチにマージする。これが、ミスの許されない大規模インフラにおけるIaC運用プロセスの究極の姿です。

⚠️ セキュリティの絶対原則とレビューの重要性

AIは「とりあえずエラーなく動かすこと」を優先する傾向があり、パーミッションエラーで行き詰まると chmod 777 を提案したり、SELinuxのコンテキストエラーが出ると安易に selinux: disabled といった危険な状態変更を平気で提案してくることがあります。プロンプトで「SELinuxはEnforcingモードを維持すること」「最小権限の原則(Principle of Least Privilege)を守ること」と厳格に指示し、最終的なコードレビューは必ずエンジニア自身の目と責任で行ってください。

4. 応用編:AIとJinja2テンプレート・Ansible Vaultの連携戦略

中級者以上のAnsibleユーザーであれば、設定ファイルの動的生成に「Jinja2」エンジンを、DBパスワードやAPIキーなどの機密情報の保護に「Ansible Vault」を使用しているはずです。これらをAIとどう連携させるかを解説します。

4-1. 複雑な設定ファイルのJinja2化(変数化)をAIに委任する

Nginxの nginx.conf や、PHPの php.ini、あるいはApacheのVirtualHost設定など、開発環境・ステージング環境・本番環境で値が動的に変わる設定ファイルを、AnsibleのJinja2テンプレート(.j2 ファイル)に書き換える作業も、AIの得意分野です。

プロンプト例:

以下のNginxのバーチャルホスト設定ファイル(デフォルト設定)を、Ansibleで利用可能なJinja2テンプレートに変換してください。

要件:ドメイン名(server_name)、ドキュメントルート(root)、リスンポート(listen)をAnsibleの変数(例:{{ nginx_server_name }} など)に置き換え、置換した変数のリストも YAML形式で出力してください。

これだけで、手作業で行うとタイポ(打ち間違い)しやすいJinja2テンプレートの作成と、ループ処理に使える変数の構造化を完璧に自動化できます。AIが出力した変数リストは、そのまま group_vars/all.yml や host_vars に貼り付けるだけです。

4-2. 機密情報(Vault)はAIに学習させない!ダミー変数を用いた連携フロー

MySQLのrootパスワード、AWSのアクセスキー、外部APIのシークレットトークンなど、ansible-vault コマンドで暗号化すべき機密情報を、絶対にそのままAI(ChatGPTやClaude等)のチャットプロンプトに入力してはいけません。万が一、それがAIモデルの学習データとして利用された場合、致命的な情報漏洩インシデントに繋がります。

AIにPlaybookやテンプレートを書かせる時は、パスワードの箇所をダミー変数(例:{{ db_password_vault }})として記述させるよう指示するの。AIから安全なコードを受け取った後、自分のローカルターミナルで ansible-vault create group_vars/all/vault.yml を実行し、本物のパスワードを人間が手動で安全に注入する。この「プロキシによる抽象化」のフローを守ることが、プロのエンジニアの絶対条件よ。

5. 第3回の総まとめと次回予告

本記事では、生成AIを用いてAnsible Playbookを高速かつ高品質に自動生成するためのプロンプトエンジニアリングと、出力されたコードの安全性を担保する実践的なテスト手法(ansible-lint, ドライラン, Molecule)について深く解説しました。

AIは強力な「コーディング・アシスタント」ですが、最終的にシステムを本番稼働させ、安定運用する責任は私たちインフラエンジニアにあります。「要件を正確かつ厳密に言語化する力」と、「生成されたコードを監査し、テストの自動化パイプラインを組む力」こそが、AI時代に求められる新たなインフラエンジニアの必須スキルセットです。このプロセスをマスターすれば、あなたのインフラ構築スピードと品質は劇的に向上するでしょう。

次回の【第4回】コンテナ技術と生成AI:Dockerfileとdocker-compose.ymlの最適化では、DockerやPodmanなどのコンテナ環境をテーマに、AIを用いてセキュアで軽量、かつベストプラクティスに準拠したコンテナイメージを作成する実践的な手法に迫ります。お楽しみに!

▼ 【IaCのテスト・検証環境を構築しよう】 ▼

AnsibleやAWXを快適に動かす

「高コスパおすすめVPS」

自動化エンジニアとして飛躍する

「ITエンジニア専門転職」

コメント