「遅い」はセキュリティと同じくらい、「罪」である。

こんにちは!「LINUX工房」管理人の「リナックス先生」です。

全8回にわたるApache SSL講座も、いよいよ今回で最終回です。

これまでの講座で、あなたのWebサーバーは「安全(HTTPS)」になりました。

しかし、Webサイトにはもう一つ、絶対に欠かせない要素があります。

それは「速さ(パフォーマンス)」です。

先生、SSLにすると暗号化の計算処理が入るから、どうしても少し遅くなるって聞きました。

安全のためには仕方ないですよね?

でも、最近の有名なサイトって、スマホで見ても一瞬で表示されるじゃないですか。あれってどうやってるんですか?

昔はそうだったけど、今は違うわ。

新しい通信プロトコル「HTTP/2」や「HTTP/3」を使えば、HTTPSの方がHTTPより速くなることさえあるの。

それに、アクセスが増えたら「ロードバランサ」を使ってSSL処理を肩代わりさせる方法もあるわ。

最後は、プロの現場で使われている「大規模・高速化」のテクニックを伝授するわね!

本記事では、ロードバランサを使った「SSLオフロード(SSL Termination)」の構築テクニックと、Apacheの設定を変更して「HTTP/2」を有効化する方法、そして最新技術「HTTP/3 (QUIC)」への対応戦略まで、Webサーバー運用の最前線を解説します。

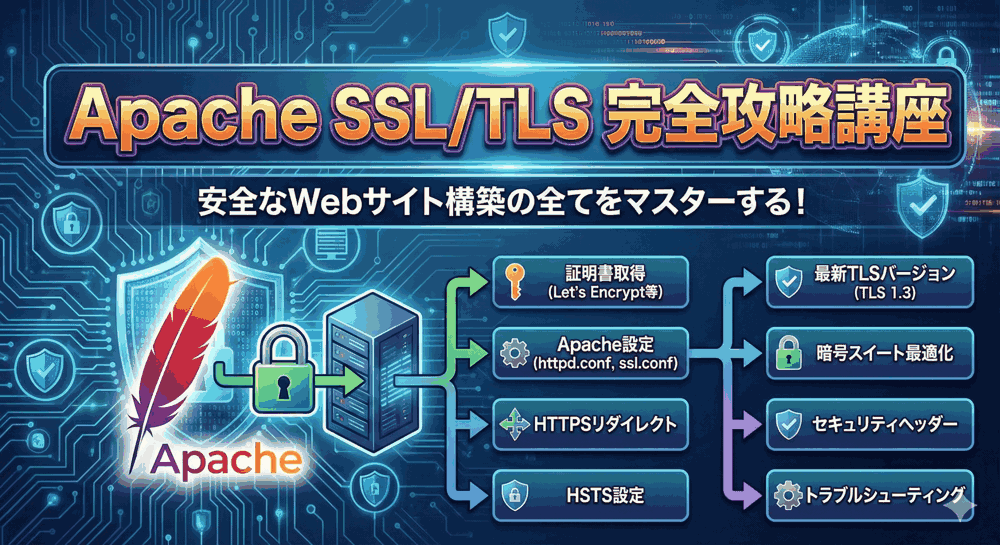

🔒 Apache SSL/TLS 完全攻略講座(バックナンバー)

これまでの知識が、大規模運用の基礎になります。

- 【第1回】Webサーバーの常時SSL化!TLSの仕組みと自己署名証明書の作成

- 【第2回】無料証明書のスタンダード!Let’s Encrypt (Certbot) の導入と自動更新

- 【第3回】企業サイトならこれ!有料証明書(JPRS/GlobalSign)のCSR生成とインストール

- 【第4回】セキュリティ強度を上げる!プロトコル(TLS1.3)と暗号スイートの最適化

- 【第5回】1つのIPで複数ドメイン!バーチャルホストでのSSL設定とSNIの仕組み

- 【第6回】「繋がらない」を解決!中間証明書チェーンとトラブルシューティング

- 【第7回】運用を楽にする!証明書期限監視と更新プロセスの自動化

- 【第8回】大規模構成!ロードバランサ連携とHTTP/2・HTTP/3 (QUIC) 対応

第1章:ロードバランサによる「SSLオフロード」の仕組み

アクセス数が増えてくると、1台のApacheサーバーでは処理しきれなくなります。

そこで登場するのが、手前に立ってアクセスを振り分ける「ロードバランサ(負荷分散装置 / LB)」です。

LBを導入する場合、SSLの処理をどこで行うかが重要になります。

一般的によく使われるのが「SSLオフロード(SSL Termination)」という構成です。

SSLオフロードとは?

暗号化・復号の処理(SSLハンドシェイク)はCPUパワーを使います。

これをApache(Webサーバー)にやらせるのではなく、専用のハードウェアやクラウドのLB(AWS ALBなど)に肩代わりさせる手法です。

- Client ⇔ LB: HTTPS(暗号化)で通信。証明書はLBにインストールする。

- LB ⇔ Apache: HTTP(平文)で通信。Apache側の負荷が下がる。

この構成にすると、Apache側では面倒な証明書管理が不要になり、本来の「Webページの生成」に専念できるため、パフォーマンスが向上します。

⚠️ セキュリティの注意点

LBからApacheまでの間は「平文(HTTP)」で流れます。

そのため、この区間は「外部から遮断された安全なプライベートネットワーク」である必要があります。

AWSなどのクラウドならVPC内で完結しますが、インターネットを経由する構成の場合は、ApacheまでHTTPSを通す(End-to-End SSL)必要があります。

第2章:【トラブル】「リダイレクトループ」の解決策

SSLオフロード環境でApacheを構築すると、初心者が必ずハマる罠があります。

それが「リダイレクトループ(このページは動作していません)」エラーです。

原因:Apacheの勘違い

- ユーザーは

https://...でLBにアクセスする。 - LBは暗号を解き、Apacheに

http://...でリクエストを送る。 - Apacheは「おや、HTTPでアクセスが来たな。セキュリティのためにHTTPSにリダイレクトさせよう!」と判断し、

Location: https://...を返す。 - ユーザーのブラウザは再び

https://...にアクセスする。 - (1)に戻る(永遠に繰り返す)。

Apacheは、自分がLBの後ろにいることを知らず、「自分にはHTTPで届いている=ユーザーもHTTPで見ている」と勘違いしてしまうのです。

解決策:「X-Forwarded-Proto」ヘッダーを見る

ロードバランサは通常、バックエンドサーバーに対して「元々はHTTPSで来てたよ!」という情報をヘッダーに付与してくれます。

それが X-Forwarded-Proto: https です。

Apacheの設定(httpd.conf や .htaccess)で、このヘッダーを認識するように設定します。

Apacheの設定例(SetEnvIf)

「もし X-Forwarded-Proto が https だったら、内部的に『HTTPS通信だ』とみなす(HTTPS環境変数をonにする)」という設定を入れます。

# ロードバランサ配下でのSSL判定補正 SetEnvIf X-Forwarded-Proto "^https$" HTTPS=on

これを設定ファイルの先頭付近(Globalコンテキスト)に書いておけば、WordPressなどのCMSも「あ、今はHTTPSなんだな」と正しく認識し、無限ループが解消されます。

第3章:クライアントの本当のIPを知る(mod_remoteip)

LBを経由すると、もう一つ問題が起きます。

Apacheのアクセスログに記録される「接続元IPアドレス」が、全て「ロードバランサのIPアドレス」になってしまうのです。

これでは、攻撃者の特定やアクセス解析ができません。

解決策:mod_remoteip の導入

LBは通常、本当のクライアントIPを X-Forwarded-For ヘッダーに入れて送ってくれます。

Apache標準モジュールの mod_remoteip を使って、これをログに反映させます。

1. 設定ファイルの作成

/etc/httpd/conf.modules.d/remoteip.conf を作成(または編集)します。

# モジュールの読み込み(通常はデフォルトで有効) LoadModule remoteip_module modules/mod_remoteip.so # 設定 RemoteIPHeader X-Forwarded-For # LBのIPアドレス範囲を指定(ここからの通信のみヘッダーを信じる) RemoteIPInternalProxy 10.0.0.0/8 172.16.0.0/12 192.168.0.0/16

2. ログフォーマットの変更

httpd.conf のログ設定部分で、%h(リモートホスト)の代わりに %a(クライアントIP)を使います。

LogFormat "%a %l %u %t \"%r\" %>s %b \"%{Referer}i\" \"%{User-Agent}i\"" combined

これで、ログにユーザーの「生IP」が記録されるようになります。

第4章:次世代プロトコル「HTTP/2」の導入

ここからは、Webサイトの表示速度を劇的に向上させる技術です。

現在、多くのブラウザとサーバーは HTTP/2 に対応しています。

これは、1つの接続で複数の画像やCSSを同時にダウンロードする「マルチプレクシング」などの機能を持ち、従来のHTTP/1.1より圧倒的に効率的です。

Apacheでの有効化手順

AlmaLinux 9 の Apache (2.4.5x) は、標準でHTTP/2モジュール(mod_http2)を持っています。

1. 設定の追加

/etc/httpd/conf/httpd.conf(またはssl.conf)に以下の1行を追加するだけです。

Protocols h2 http/1.1

h2: HTTP/2 over TLS(HTTPSでのHTTP/2)http/1.1: HTTP/2非対応ブラウザ用のフォールバック

2. 再起動と確認

sudo systemctl restart httpd

Chromeのデベロッパーツール(F12)を開き、「Network」タブで「Protocol」列を確認してください。

「h2」と表示されていれば、HTTP/2で通信できています!

💡 HTTP/2の効果

画像がたくさんあるページなどで、これまでパラパラと順番に表示されていたのが、パッと一斉に表示されるようになります。

SSL化のオーバーヘッドを補って余りある高速化効果が期待できます。

第5章:最新技術「HTTP/3 (QUIC)」への対応戦略

さらにその先を行くのが、Googleが主導して開発された HTTP/3 (QUIC) です。

これは、インターネットの基盤である「TCP」を捨て、「UDP」ベースで通信を行うという革命的なプロトコルです。

パケットロスが多いモバイル回線でも高速に通信できるのが特徴です。

Apacheでの対応状況

残念ながら、AlmaLinux 9 標準の Apache では、HTTP/3 はまだ簡単には使えません。

特別なライブラリ(Quicheなど)を組み込んでビルドし直す必要があり、運用リスクが高いため、本番環境でのサーバー直接実装はまだ時期尚早と言えます。

現実解:CDNでHTTP/3を使う

現在、HTTP/3を最も簡単かつ安全に導入する方法は、手前に「CDN(CloudflareやAWS CloudFront)」を置くことです。

- ユーザー ⇔ CDN: 最新の HTTP/3 (QUIC) で爆速通信。

- CDN ⇔ Apache: 安定した HTTP/2 または HTTP/1.1 で通信。

この構成なら、サーバー側のApache設定をいじることなく、ユーザーには最新のHTTP/3体験を提供できます。

「餅は餅屋」の発想で、プロトコルの進化はCDNに任せるのが現代的なインフラ設計です。

第6章:OCSP Stapling でさらに速く

最後に、もう一つだけ渋いチューニングを紹介します。

SSLハンドシェイクの際、ブラウザは「この証明書、失効してないかな?」と認証局に問い合わせを行います(OCSP)。

これが通信の遅延原因になります。

OCSP Stapling を有効にすると、Webサーバーが代わりに認証局に問い合わせて結果をキャッシュし、ブラウザに「大丈夫だよ」と渡してあげることができます。

設定方法(ssl.conf)

SSLUseStapling をオンにするだけです。

# グローバル設定(VirtualHostの外に書く)

SSLStaplingCache "shmcb:/run/httpd/ssl_stapling(32768)"

# VirtualHost内などに記述

<VirtualHost *:443>

...

SSLUseStapling on

...

</VirtualHost>

これにより、DNSルックアップや外部通信の時間が短縮され、HTTPS接続がさらにキビキビ動くようになります。

講座まとめ:安全で速いWebサーバーを目指して

全8回、本当にお疲れ様でした。

ここまで読み進め、手を動かしたあなたは、もうSSL/TLSの初心者ではありません。

証明書の仕組みから、コマンド操作、トラブルシューティング、そして大規模構成の設計までこなせる「インフラエンジニア」です。

Apache SSL/TLS 完全攻略講座 修了チェックリスト:

- ✅ SSL/TLSの仕組み(暗号化・認証・改ざん検知)を理解した。

- ✅ OpenSSLコマンドで鍵・CSR・証明書を作成できる。

- ✅ Let’s Encrypt (Certbot) で無料かつ自動でSSL化できる。

- ✅ 有料証明書を申請し、正しくインストールできる。

- ✅ TLS 1.3 や HSTS を設定し、セキュリティ評価「A+」を取れる。

- ✅ SNIを使って1台で複数ドメインを運用できる。

- ✅ 中間証明書チェーンの問題を診断・解決できる。

- ✅ 期限切れ監視スクリプトで運用事故を防げる。

- ✅ ロードバランサやHTTP/2を活用した高速な構成を設計できる。

Web技術は日々進化しています。

今日「安全」と言われている暗号も、数年後には「危険」になるかもしれません。

しかし、この講座で学んだ「基礎」と「調査方法(コマンドやログの見方)」があれば、どんな新しい技術が来ても恐れることはありません。

あなたの構築したWebサーバーが、世界中のユーザーに安全と快適を届けられることを願っています。

リナックス先生は、あなたのエンジニアとしてのさらなる飛躍を応援しています。

また別の講座でお会いしましょう!

▼ エンジニアとしてのキャリアを加速させる ▼

大規模構成を実験

「VPS」で自分専用環境

サーバー知識を年収に

「ITエンジニア転職」

コメント