「IDとパスワード」の時代を終わらせよう。

こんにちは!「LINUX工房」管理人の「リナックス先生」です。

全8回のSSL講座、本当にお疲れ様でした。すでにあなたのWebサーバーは、最新の暗号化技術で守られています。

しかし、セキュリティの世界には「上には上が」存在します。

Basic認証やログインフォームでのID/パスワード認証は便利ですが、「パスワードの使い回し」や「フィッシング詐欺」による流出リスクをゼロにすることはできません。

また、IPアドレス制限はテレワーク環境では使いづらいですよね。

先生、実は社内の管理画面へのアクセス制限で悩んでるんです。

「会社支給のPC以外からは絶対に見せたくない!」って言われてるんですけど、パスワードだと社員が私物のスマホとかで勝手にログインしちゃうんですよね…。

「このPCだけOK!」みたいな物理的な鍵って作れないんですか?

その「物理的な鍵」こそが、今回のテーマ「クライアント証明書」よ。

サーバーが証明書を持つのと同じように、アクセスするPC側にも証明書を持たせるの。

これを使えば、パスワード入力すら不要で、「証明書ファイルを持っている端末」以外は門前払いにできるわ。

これこそが、認証の最終形態「mTLS(相互TLS認証)」よ!

今回は「番外編」として、構築難易度は高いものの、最高強度のセキュリティを誇る「クライアント証明書認証(mTLS)」の構築手順を完全解説します。

証明書の発行から配布、ブラウザへのインストール、そして紛失時の失効管理まで、プロの運用術を身につけましょう。

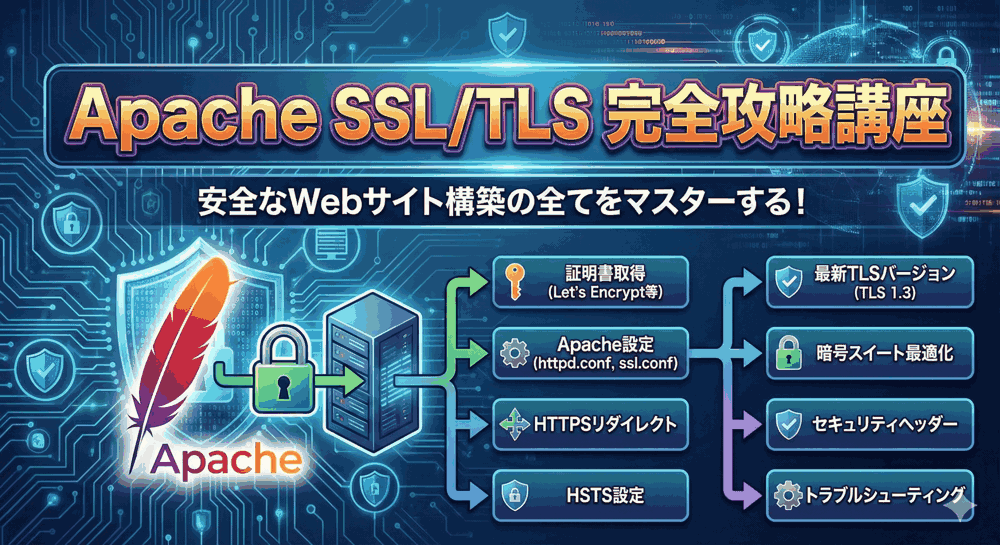

🔒 Apache SSL/TLS 完全攻略講座(バックナンバー)

※本記事は、第1回〜第3回の知識(OpenSSLの基本操作)があることを前提としています。

- 【第1回】Webサーバーの常時SSL化!TLSの仕組みと自己署名証明書の作成

- 【第2回】無料証明書のスタンダード!Let’s Encrypt (Certbot) の導入と自動更新

- 【第3回】企業サイトならこれ!有料証明書(JPRS/GlobalSign)のCSR生成とインストール

- 【第4回】セキュリティ強度を上げる!プロトコル(TLS1.3)と暗号スイートの最適化

- 【第5回】1つのIPで複数ドメイン!バーチャルホストでのSSL設定とSNIの仕組み

- 【第6回】「繋がらない」を解決!中間証明書チェーンとトラブルシューティング

- 【第7回】運用を楽にする!証明書期限監視と更新プロセスの自動化

- 【第8回】大規模構成!ロードバランサ連携とHTTP/2・HTTP/3 (QUIC) 対応

第1章:mTLS(相互TLS認証)の仕組みとメリット

まずは、通常のHTTPS(片方向認証)と今回のmTLS(双方向認証)の違いを理解しましょう。

通常のHTTPS(片方向認証)

- サーバー: 「私は本物のサーバーです」と証明書を提示する。

- クライアント: 「サーバーは本物だな」と確認する。

- クライアントの身元: 証明書レベルでは確認しない(ID/PASSなどで別途確認する)。

mTLS(双方向認証)

- サーバー: 「私は本物のサーバーです」と証明書を提示する。

- クライアント: 「サーバーは本物だな。そして、私も許可されたクライアントです」と自分の証明書を提示する。

- サーバーの検証: 「君の証明書は、私が信頼している認証局が発行したものだね。通ってよし!」

つまり、サーバーとクライアントが互いに「証明書」を見せ合って、両方が信頼できた場合のみ通信を確立する仕組みです。

証明書を持っていない(提示できない)端末からのアクセスは、Webサーバー(Apache)のレベルで拒否されるため、WordPressなどのアプリ側には到達すらしません。

第2章:プライベートCA(認証局)の構築

クライアント証明書を発行するためには、発行元となる「認証局(CA)」が必要です。

今回は、社内利用を想定し、OpenSSLを使って自前の「プライベートCA」を構築します。

1. CA用ディレクトリの準備

AlmaLinux 9 では /etc/pki/CA ディレクトリが用意されていますが、管理しやすいように専用ディレクトリを作ります。

# 作業ディレクトリ作成

sudo mkdir -p /etc/pki/myCA/{certs,private,newcerts}

sudo chmod 700 /etc/pki/myCA/private

# データベースファイルの初期化

sudo touch /etc/pki/myCA/index.txt

sudo sh -c 'echo 1000 > /etc/pki/myCA/serial'

cd /etc/pki/myCA/

2. CAの秘密鍵と証明書の作成

まずは認証局自身の鍵と証明書を作ります。

# CAの秘密鍵生成(パスワード付き) sudo openssl genrsa -aes256 -out private/ca.key 4096 # パスフレーズを聞かれます(忘れないように!) # CA証明書(ルート証明書)の作成(有効期限10年) sudo openssl req -new -x509 -days 3650 -key private/ca.key -out ca.crt

入力項目(Country Nameなど)は、組織の情報を正しく入力してください。

Common Name (CN) は重要です。My Company Private CA など、認証局だと分かる名前にしましょう。

3. openssl.conf の準備

証明書発行をスムーズに行うための設定ファイルを用意します。/etc/pki/tls/openssl.cnf をコピーして修正します。

sudo cp /etc/pki/tls/openssl.cnf ./openssl.my.cnf sudo nano ./openssl.my.cnf

[ CA_default ] セクションの dir を変更します。

dir = /etc/pki/myCA # Where everything is kept

第3章:クライアント証明書の発行(.p12ファイルの作成)

ここからが本番です。

社員「田中さん(user01)」用のクライアント証明書を作成します。

1. ユーザーの秘密鍵とCSR作成

# ユーザー用秘密鍵(2048bit) sudo openssl genrsa -out user01.key 2048 # CSR作成 sudo openssl req -new -key user01.key -out user01.csr

重要: Common Name (CN) には、ユーザーを識別できる名前(user01 や tanaka@example.com)を入力します。

これがアクセスログに残る「ユーザー名」になります。

2. CAによる署名(証明書発行)

作成したCAを使って、ユーザーのCSRに署名します。

sudo openssl ca -config openssl.my.cnf -in user01.csr -out user01.crt -days 365 # CAのパスワードを入力 # Sign the certificate? [y/n]: y # 1 out of 1 certificate requests certified, commit? [y/n]: y

これで user01.crt(クライアント証明書)が完成しました。

3. 配布用ファイル(PKCS#12)への変換

Windowsやスマホにインストールするためには、証明書と秘密鍵を1つにまとめた「PKCS#12形式(.p12 または .pfx)」にする必要があります。

sudo openssl pkcs12 -export -in user01.crt -inkey user01.key -out user01.p12 -name "User01 Client Cert" # エクスポートパスワードを設定(重要!)

ここで設定した「エクスポートパスワード」は、ユーザーが端末にインポートする際に入力するものです。

この user01.p12 ファイルを、田中さんに安全な方法で渡します。

第4章:Apacheの設定(mTLSの有効化)

サーバー側で「クライアント証明書を要求する」設定を行います。

サイト全体にかけることも、特定のディレクトリ(管理画面など)だけにかけることも可能です。

ssl.conf(またはバーチャルホスト設定)の編集

/etc/httpd/conf.d/vhost-ssl.conf などを編集します。

sudo nano /etc/httpd/conf.d/vhost-ssl.conf

# サーバー証明書の設定(既存)

SSLCertificateFile /etc/pki/tls/certs/server.crt

SSLCertificateKeyFile /etc/pki/tls/private/server.key

# --- ここから追加:クライアント認証設定 ---

# 信頼するCA証明書(ここで指定したCAが発行した証明書だけを許可する)

SSLCACertificateFile /etc/pki/myCA/ca.crt

# クライアント認証を強制する場所を指定

# (サイト全体なら )

設定の反映

sudo apachectl configtest sudo systemctl reload httpd

この状態でWebサイトにアクセスしてみてください。

証明書をインストールしていないブラウザでは、「ERR_BAD_SSL_CLIENT_AUTH_CERT」や「403 Forbidden」などのエラーになり、接続できないはずです。

これで「鍵のかかった扉」が完成しました。

第5章:クライアント端末へのインポート手順

ここからはユーザー側の作業です。

作成した .p12 ファイルを各端末にインストールします。

Windowsの場合

user01.p12をダブルクリックします。- 「証明書のインポートウィザード」が開きます。

- 保存場所:「現在のユーザー」を選択。

- パスワード:作成時に設定したエクスポートパスワードを入力。

- 証明書ストア:「自動的に選択する」でOK。

- 完了したらブラウザ(Chrome/Edge)を再起動し、サイトにアクセスします。

- 「証明書の選択」ポップアップが出るので、OKを押すとアクセスできます。

macOSの場合

user01.p12をダブルクリックします。- 「キーチェーンアクセス」が開き、パスワードを求められます。

- インポートされた証明書が「信頼されていない」と表示される場合は、キーチェーンアクセスでその証明書(または発行元のCA証明書)をダブルクリックし、「信頼」セクションで「常に信頼」に設定します。

iPhone (iOS) の場合

少し手順が特殊です。

user01.p12をAirDropやiCloud Drive、メールでiPhoneに送ります。- ファイルをタップすると「プロファイルがダウンロードされました」と表示されます。

- 「設定」アプリを開き、「プロファイルがダウンロードされました」をタップ。

- インストール画面でパスコードと、p12ファイルのパスワードを入力してインストール完了。

- Safariでサイトにアクセスすると、「証明書を使用しますか?」と聞かれるので「続ける」をタップ。

Androidの場合

user01.p12を端末のストレージ(Googleドライブ経由など)に保存します。- 「設定」→「セキュリティ」→「暗号化と認証情報」→「証明書のインストール」→「ユーザー証明書(またはVPNとアプリユーザー証明書)」。

- ファイルを選択し、パスワードを入力。

- Chromeでアクセスすると、証明書選択画面が出るので選択して「選択」をタップ。

第6章:端末紛失時の対応「証明書失効リスト (CRL)」

「田中さんが社用スマホを電車に置き忘れた!」

大変です。そのスマホには証明書が入っているので、拾った人が社内システムにアクセスできてしまいます。

ただちに田中さんの証明書を無効化(Revoke)しましょう。

1. 証明書の失効処理

CAサーバー上で作業します。

失効させる証明書のファイル(user01.crt)が残っている場合:

cd /etc/pki/myCA/ sudo openssl ca -config openssl.my.cnf -revoke newcerts/XX.pem # ※XX.pemは、index.txtを見て田中さんのシリアル番号に対応するファイルを探してください。

Data Base Updated と出れば失効完了です。index.txt の該当行が V (Valid) から R (Revoked) に変わります。

2. CRL(失効リスト)の作成

「この証明書はもう無効ですよ」というブラックリスト(CRL)ファイルを作成します。

sudo openssl ca -config openssl.my.cnf -gencrl -out crl.pem

3. ApacheへのCRL登録

Apacheに「このCRLを見て、該当する証明書は拒否してね」と教えます。vhost-ssl.conf を編集します。

SSLVerifyClient require SSLVerifyDepth 1 # --- 追加 --- SSLCARevocationFile /etc/pki/myCA/crl.pem SSLCARevocationCheck chain

設定後、Apacheをリロードします。

sudo systemctl reload httpd

これで、田中さんの古い証明書でのアクセスは拒否されるようになります。

新しい証明書を発行して、新しい端末に入れてあげてください。

⚠️ 運用上の注意:CRLの有効期限

CRLにも有効期限(デフォルトで30日など)があります。

期限が切れると、Apacheは「CRLが古くて信頼できない」と判断し、全てのクライアント証明書アクセスを拒否する(全員繋がらなくなる)場合があります。

cronなどで定期的に openssl ca -gencrl ... を実行し、Apacheをリロードする仕組みを作る必要があります。

まとめ:選ばれた者だけが通れる扉を作る

今回は番外編として、最高強度のセキュリティ「クライアント証明書認証」を構築しました。

今回の重要ポイント:

- mTLSは、サーバーとクライアントが互いに証明書を確認し合う。

- プライベートCAを構築し、配布用の

.p12ファイルを作成する。 - Apacheの

SSLVerifyClient requireで強制的にチェックさせる。 - 紛失時はCRLで失効させるが、CRL自体の更新運用も必須。

この仕組みは、Webサイトだけでなく、VPN接続やAPIの認証など、あらゆるシーンで応用できる強力な技術です。

構築・運用コストはかかりますが、「情報漏洩=会社の死」となる現代において、そのコストに見合う価値は十分にあります。

これで、Apache SSL/TLS講座の全コンテンツが完結しました。

基礎から応用、そして究極のセキュリティまでを学んだあなたは、もうWebサーバーのセキュリティ管理者として一人前です。

ぜひ、これらの知識を現場で活かし、安全なインターネット環境を作っていってください!

▼ エンジニアとしてのキャリアを加速させる ▼

mTLS環境を構築

「VPS」で自分専用環境

サーバー知識を年収に

「ITエンジニア転職」

コメント